Многие новички, работающие с Mikrotik, часто спрашивают, как в Mikrotik настроить проброс портов или, иными словами, перенаправление портов. В этом руководстве мы подробно и на практических примерах расскажем, как корректно выполнять такую настройку и куда обратить внимание, если проброс не функционирует. Для понимания материала вам потребуются основные знания о работе NAT, структуре ip пакета (включая понимание адреса источника и получателя в нём) и о TCP и UDP протоколах. Также вы можете попробовать настроить всё это на эмуляторе eve-ng. Предполагаем, что вы уже обладаете этими знаниями, так что давайте приступим.

Проброс портов в Mikrotik

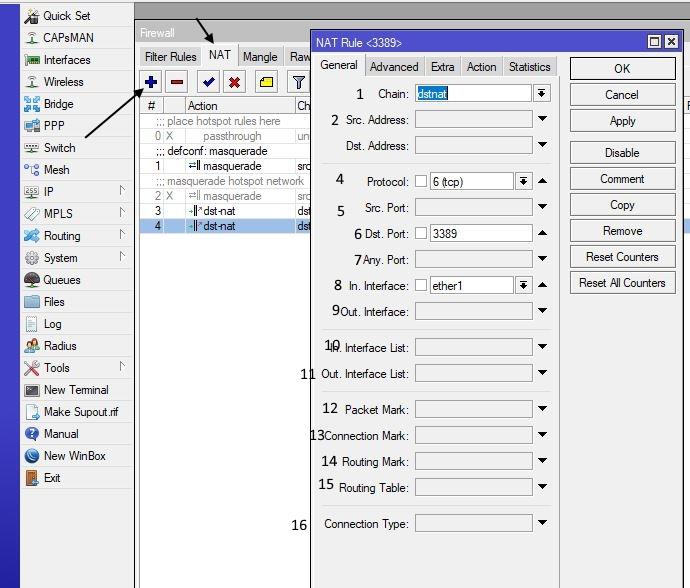

Все действия по перенаправлению портов производятся в разделе IP -> Firewall -> Nat. Далее мы рассмотрим все ключевые параметры и на практическом примере выполним перенаправление порта RDP 3389 на серверы или компьютеры.

Используя указанные стрелки, выбираем нужный раздел, нажимаем на + и создаем новые правила NAT.

Рассмотрим детали:

- Chain – выбираем, какую часть IP-пакета будем изменять (адрес отправителя или получателя). Для нашего примера с RDP используем dstnat

- Src. Address – можно указать IP-адрес, с которого будет осуществляться перенаправление порта. Если необходимо применить правило только для определенного адреса, укажем его, иначе оставляем поле пустым

- Dst. Address – указываем внешний IP-адрес нашего роутера. При подключении к этому адресу, трафик будет перенаправлен на сервер. Если на интерфейсе несколько IP-адресов, укажем нужный, в противном случае оставляем поле пустым

- Protocol – выбираем протокол для перенаправления. Так как RDP использует TCP на порту 3389, выбираем соответствующий протокол

- Src. Port – порт источника для подключения. Для данного примера это поле оставляем пустым

- Dst. Port – указываем порт 3389, как упоминалось ранее

- Any. Port – в случаях, когда порты источника и назначения совпадают или нужно перенаправить весь TCP-трафик, используем это поле. Оставляем пустым

- In. Interface – входящий интерфейс микротика с внешним IP-адресом. Указываем соответствующий

- Out. Interface – исходящий интерфейс, который направляет трафик в локальную сеть. Можем указать нужный или оставить поле пустым, тогда Mikrotik выберет автоматически

- In. Interface list – используется для объединения нескольких интерфейсов в один список. Если есть несколько интернет-каналов, объединяем их в этот список

- Out. Interface List – аналогично предыдущему пункту, но для исходящих интерфейсов

Пункты с 12 по 16 в данный момент не требуются, так как они применяются для более сложных конфигураций, включая маркировку трафика и маршрутизацию.

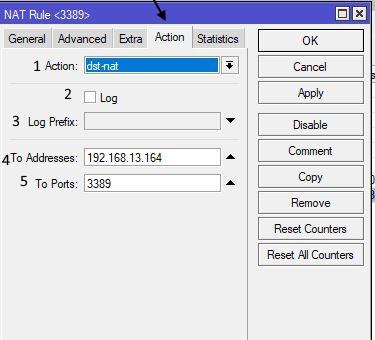

Переходя на вкладку Action, указываем действия роутера относительно входящего трафика и определяем, куда его направить.

Вот так мы настраиваем:

- Action – это действие, которое MikroTik должен выполнить. Выбираем dst-nat, так как нам требуется перенаправить запрос, приходящий на белый IP с портом 3389, на адрес из локальной сети

- Галочка Log позволит записывать все NAT-трансляции в лог-файл, но рекомендуем ее не ставить

- Log Prefix позволяет добавить к логу произвольные символы, которые вы укажете

- To Addresses – здесь указываем IP-адрес сервера (в локальной сети) для перенаправления портов

- To Ports – и, конечно же, TCP-порт для пересылки

Таким образом просто осуществляется настройка проброса портов на MikroTik. Ниже приведены дополнительные примеры настройки для разных сервисов.

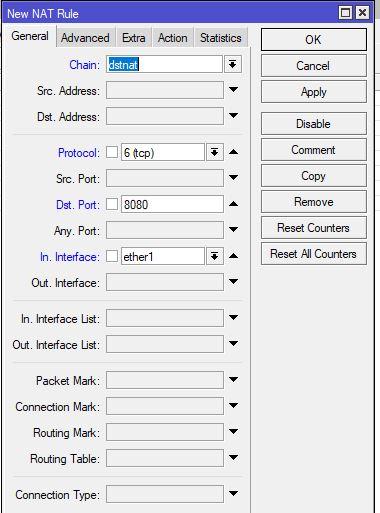

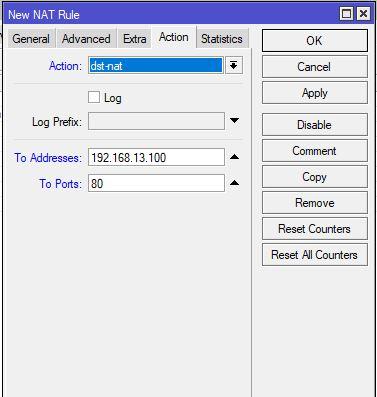

Проброс 80 порта на MikroTik

Иногда возникают моменты, когда в вашей сети функционирует веб-сервер с сайтом на 80 порту. Хотя его можно настроить таким же образом, как мы показали для порта RDP 3389, рекомендуем использовать альтернативный метод.

Как можно увидеть на представленных выше и ниже скриншотах, мы настраиваем dstnat для TCP-подключений, которые приходят на порт 8080 с интерфейса ether1, перенаправляя их на IP-адрес 192.168.13.100 порт 80.

Таким способом можно осуществить проброс 80 порта многократно, однако при подключении извне потребуется явно указывать порт, например: http://2.34.67.8:8080

Открываем порт в Mikrotik

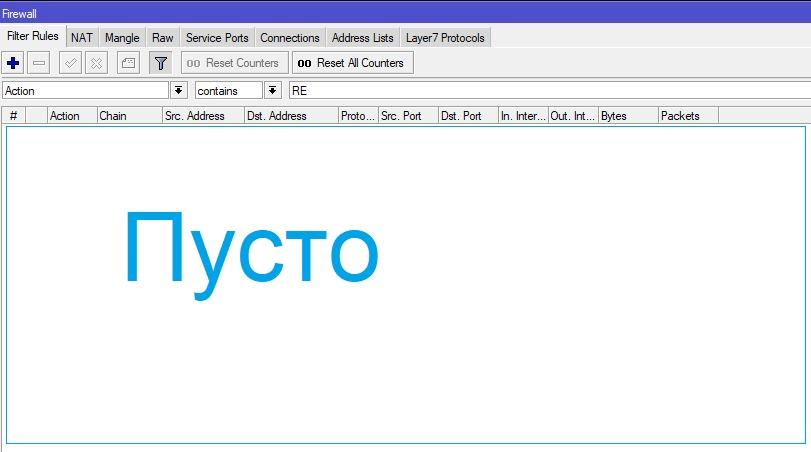

Чтобы открыть порт на Mikrotik, вам следует перейти в раздел Firewall и создать соответствующие разрешающие правила для этих портов. Стоит отметить, что если раздел IP-> Firewall->Filter Rules пуст, как показано на картинке ниже, это указывает на то, что все порты открыты по умолчанию из-за отсутствия запрещающих правил. Настоятельно рекомендуем вам настроить этот раздел, иначе ваше устройство останется уязвимым до момента взлома.

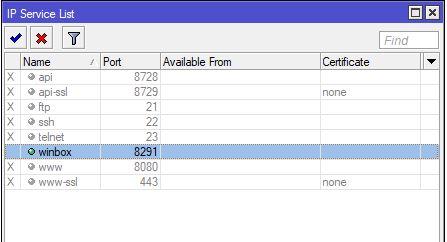

О том, как конфигурировать Firewall, мы расскажем в одном из следующих обзоров. Но пока продолжим. Чтобы закрыть или открыть служебные порты в Mikrotik, такие как доступ по SSH, Winbox, HTTP или же изменить их на пользовательские, следует перейти в раздел IP-> Services.

Рекомендуем вам отключать те службы, которые вы не используете, потому что чем больше сервисов доступно, тем выше риск взлома. В Mikrotik существует множество способов проброса портов, и описать все из них было бы нецелесообразно. Главное — понимать принцип работы технологии, а уж настройка приходит с практикой.